Узнать, включали ли ваш компьютер в ваше отсутствие может быть важным для защиты вашей конфиденциальности и безопасности данных. Бывает, что тайно включают компьютер для установки вредоносного программного обеспечения или получения незаконного доступа к вашим файлам. Но не волнуйтесь, существует несколько способов, как выяснить, включали ли компьютер без вашего ведома.

Первым шагом для защиты вашего компьютера и личной информации является установка программы-шифровальщика. Она позволит вам запомнить все файлы и обнаружить изменения в системе. Если ваш компьютер включится без вашего присутствия, вы получите уведомление о новых изменениях в файловой системе. Это может быть признаком того, что кто-то использовал ваш компьютер.

Если у вас нет возможности установить программу-шифровальщик, другой способ узнать, включался ли компьютер без вашего присутствия, - проверить время работы и операционную систему. В Windows вы можете открыть командную строку и ввести команду "systeminfo". Вы увидите время работы компьютера и, если оно не соответствует вашему присутствию, это может быть индикатором, что система была включена без вашего ведома.

Как проверить, включали ли компьютер без вашего присутствия

Для некоторых людей очень важно знать, включали ли их компьютер в отсутствие. Это может быть полезно, например, чтобы узнать, были ли на компьютере несанкционированные действия или использование.

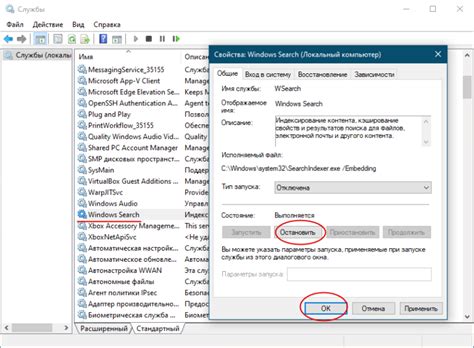

Существует несколько способов проверить, включали ли компьютер без вашего присутствия:

- Проверка времени включения компьютера в системных журналах. В операционных системах Windows можно открыть "Журнал событий" и найти записи о включении компьютера. Это может помочь установить, когда был включен компьютер и были ли такие включения в ваше отсутствие.

- Использование программного обеспечения по мониторингу компьютера. Есть специальные программы, которые могут автоматически записывать время включения компьютера и другую информацию о его использовании. Они могут быть полезны для подробного анализа активности на компьютере.

- Использование видеонаблюдения. Если у вас есть камера видеонаблюдения, направленная на компьютер, вы можете использовать записи с нее, чтобы узнать, был ли компьютер включен в ваше отсутствие. Этот способ, конечно, работает только в случае установленных камер и их предварительной настройки.

Не забывайте, что использование любых способов проверки включения компьютера без вашего разрешения может быть неправомерным и нарушать приватность других людей. Поэтому, прежде чем использовать подобные методы, убедитесь, что вы действуете в соответствии с действующим законодательством и имеете все необходимые разрешения.

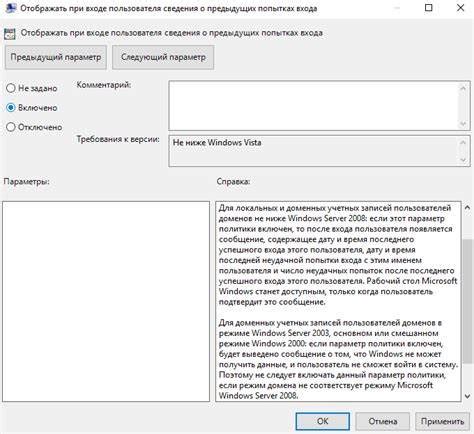

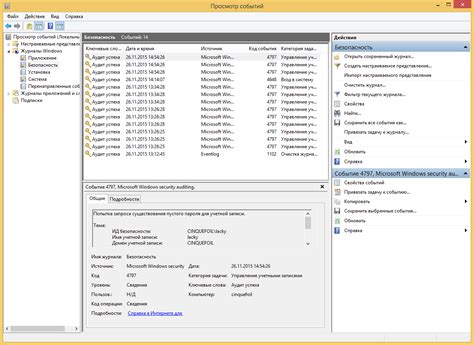

Логи аутентификации и протоколы событий

Для того чтобы узнать, включали ли компьютер без вашего присутствия, можно обратить внимание на логи аутентификации и протоколы событий. Логи аутентификации содержат информацию о входах и выходах пользователей, а протоколы событий записывают различные действия, производимые на компьютере.

В операционных системах, таких как Windows, Mac OS и Linux, существуют специальные инструменты, которые позволяют просматривать логи аутентификации и протоколы событий. Например, в Windows можно воспользоваться "Журналом событий", а в Mac OS - "Консолью".

При анализе логов аутентификации следует обратить внимание на следующие моменты:

- Дата и время входа и выхода с компьютера. Если логи показывают активность в период, когда вы были отсутствует, это может указывать на то, что компьютер был включен без вашего присутствия.

- Имя пользователя. Проверьте, был ли кто-то авторизован на вашем компьютере с использованием вашего профиля или учетных данных.

Протоколы событий также могут предоставить полезную информацию о активности на компьютере:

- Список запущенных программ. Если вы замечаете запуск приложений, которые вы не использовали, это может указывать на несанкционированный доступ.

- Изменения файлов и настроек. Если обнаруживаются изменения в файлах или настройках системы, которые вы не совершали, это может быть признаком включения компьютера без вашего разрешения.

Использование логов аутентификации и протоколов событий позволяет узнать, был ли ваш компьютер включен без вашего присутствия. Это может быть полезной информацией для обеспечения безопасности вашей системы и данных.

Реестр системы и временные метки

В операционных системах Windows существует специальный реестр, в котором хранятся все настройки и данные компьютера. К этому реестру можно получить доступ для поиска информации о том, был ли компьютер включен без вашего присутствия.

Один из способов определить, включали ли компьютер, – это посмотреть временные метки в реестре системы. В реестре есть ключи, которые хранят информацию о последнем времени включения и выключения компьютера.

Для доступа к реестру необходимо открыть редактор реестра, для этого нажмите сочетание клавиш Win + R и введите команду regedit. В открывшемся редакторе перейдите в ветку HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Windows.

В этой ветке найдите значение LastBootUpTime – это время последнего включения компьютера. Если в это время вы не были за компьютером, значит, кто-то его включал.

Также в этой же ветке можно посмотреть значение ShutdownTime – это время последнего выключения компьютера. Если время выключения не совпадает с временем включения, это может быть признаком включения компьютера без вашего ведома.

Реестр системы может быть полезным инструментом для определения, включали ли компьютер без вашего присутствия. Однако, имейте в виду, что доступ к реестру системы может потребовать прав администратора, и неправильные изменения в реестре могут привести к неполадкам в работе компьютера.

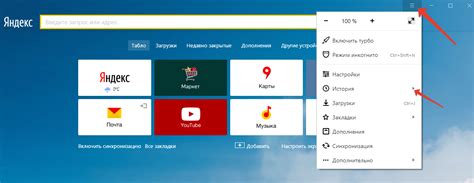

Посещенные веб-сайты и история браузера

Если вы хотите узнать, включали ли компьютер без вашего присутствия, одним из способов может быть проверка истории браузера. Она содержит информацию о посещенных веб-сайтах и может быть полезна для определения активности на вашем компьютере в ваше отсутствие.

Каждый браузер имеет свои специфические функции для просмотра истории. Вот некоторые из наиболее популярных браузеров и как проверить историю в них:

Google Chrome:

Для просмотра истории браузера в Google Chrome, нажмите на иконку с тремя точками в верхнем правом углу окна браузера. В выпадающем меню выберите "История" и затем "История". Здесь вы найдете список всех посещенных веб-сайтов в хронологическом порядке.

Mozilla Firefox:

В Mozilla Firefox вы можете увидеть историю браузера, нажав на главное меню в верхнем правом углу окна браузера. В выпадающем меню выберите "Библиотека" и затем "История". Здесь вы найдете категории, такие как "Сегодня", "Вчера" и "Старше". Выберите нужную категорию, чтобы увидеть список посещенных веб-сайтов.

Microsoft Edge:

Если вы используете Microsoft Edge, нажмите на иконку с тремя точками в верхнем правом углу окна браузера. В выпадающем меню выберите "История" и затем "Показать полную историю". Здесь вы найдете список всех посещенных веб-сайтов, отсортированный по дате посещения.

История браузера может быть полезным инструментом для отслеживания активности на вашем компьютере в ваше отсутствие. Однако, стоит помнить, что эта информация может быть удалена или очищена пользователем, поэтому она может быть неполной или недостоверной.

Для более подробной информации о посещенных веб-сайтах и истории браузера, обратитесь к документации и инструкциям вашего конкретного браузера.

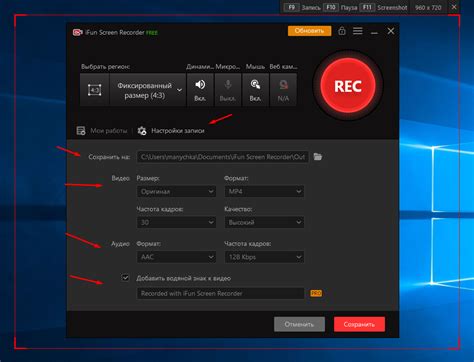

Мониторинг активности экрана и запись видео

Если вас интересует, включали ли компьютер без вашего присутствия, вы можете использовать специальные программы для мониторинга активности экрана и записи видео. Эти программы позволяют вам видеть, что происходит на экране компьютера в любое время, а также записывать видео с экрана для дальнейшего просмотра.

Одним из популярных инструментов для мониторинга активности экрана является программное обеспечение Keylogger. Оно позволяет записывать все нажатия клавиш на клавиатуре, а также делать снимки экрана. Это может быть полезным для отслеживания действий других пользователей на вашем компьютере.

Еще одним инструментом, который вы можете использовать, является программное обеспечение для записи видео с экрана. С его помощью можно делать видеозаписи всего, что происходит на вашем экране, включая видео-чаты, игры или презентации. Это может быть полезно для анализа производительности компьютера или для создания обучающих видеоуроков.

Не забывайте, что использование таких программ может нарушать приватность других пользователей, поэтому прежде чем установить их на свой компьютер, убедитесь, что вы имеете соответствующие разрешения и соблюдаете законы и правила.

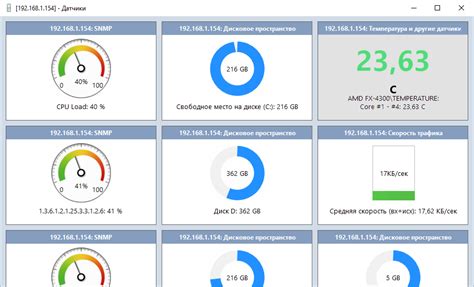

Signal Desktop и другие программы для мониторинга

Signal Desktop имеет простой и интуитивно понятный интерфейс. После установки программы на компьютер, она начинает регистрировать все действия, происходящие в системе. Вы сможете узнать, когда компьютер был включен, кто его включал и какие программы были запущены.

Однако Signal Desktop не единственная программа, предназначенная для мониторинга компьютера. Существует множество других программ с аналогичными функциями. Например, Hoverwatch и mSpy - это программы для мониторинга, разработанные с учетом потребностей родителей, которые хотят контролировать и ограничивать доступ своих детей к определенным сайтам и приложениям.

Программы для мониторинга нередко используются и руководителями компаний для контроля за рабочими местами, а также для предотвращения утечки конфиденциальной информации. Такие программы, как ActivTrak и Toggl, способны отслеживать активность сотрудников, записывать нажатия клавиш и делать снимки экрана.

Зная о таких программных решениях, вы сможете узнать, включали ли компьютер без вашего присутствия. Однако, помимо использования программ-шпионов, важно осознавать свои границы и не нарушать чужую частную жизнь. Важно соблюдать этические принципы при мониторинге компьютеров других людей.